Forum

"Prawo które nie służy narodowi to jest bezprawie"

4077 postów

4077 postówSąd Najwyższy odrzucił kasację byłej radnej Prawa i Sprawiedliwości Anny Kołakowskiej w sprawie o ochronę dóbr osobistych, którą wytoczyła jej posłanka Platformy Obywatelskiej Agnieszka Pomaska - poinformował biuro posłanki PO. Radna została uznana za winną znieważenia posłanki wpisem: "Trzeba to coś złapać i ogolić na łyso". Decyzja Sądu Najwyższego jest ostateczna. "Posłanka Agnieszka Pomaska otrzymała postanowienie Sądu Najwyższego wraz z uzasadnieniem, w myśl którego odrzucona została skarga kasacyjna byłej radnej PiS Anny Kołakowskiej w sprawie o ochronę dóbr osobistych" – przekazał mediom Łukasz Bejm z biura poselskiego Agnieszki Pomaskiej. To oznacza, że Kołakowska będzie musiała wykonać wyrok Sądu Apelacyjnego w Gdańsku z grudnia ubiegłego roku. Została w nim zobowiązana do publikacji oświadczenia z przeprosinami posłanki oraz zapłaty 10 tysięcy złotych na rzecz "Fundacji Projekt: Polska". Wcześniej - w marcu tego samego roku - Kołakowską za winną uznał Sąd Okręgowy w Gdańsku. Kandydatki PiS pokłóciły się przed konferencją. "Niech się pani nie popisuje jak zwykle" Przed konferencją...czytaj dalej » Sąd Apelacyjny nakazał Kołakowskiej zapłatę tysiąca złotych grzywny. Dodatkowo sąd II instancji obciążył skazaną kwotą 100 złotych kosztów postępowania apelacyjnego. Wyrok był prawomocny, ale Kołakowska złożyła kasację do Sądu Najwyższego. "To już jest ciężka zniewaga" Wpis: "Trzeba to coś złapać i ogolić na łyso" autorstwa Kołakowskiej pojawił się w maju 2016 roku na jednym z portali społecznościowych jako komentarz do zdjęcia przedstawiającego posłankę PO drącą kartkę z treścią projektu uchwały przygotowanej przez PiS. Pomaska mówiła, że tekst jest kompromitujący i Sejm nie może przyjąć takiej uchwały. – Mam nadzieję, że ta uchwała skończy w ten sposób – powiedziała podczas debaty drąc kartki. Kołakowska, z wykształcenia historyk, w swoim wpisie nawiązała do losu, jaki spotkał w trakcie II wojny światowej wiele kobiet, które utrzymywały bliskie stosunki z Niemcami. Szykanowano je właśnie między innymi goląc je na łyso. Pomaska postanowiła pozwać radną. - Według tego wpisu należy Agnieszkę Pomaskę potraktować jak prostytutkę, jak kogoś, kto kolaboruje w sferze intymnej z wrogiem. To już jest ciężka zniewaga - uzasadniał w trakcie odczytywania wyroku apelacyjnego sędzia Krzysztof Noskowicz. Sędzia w uzasadnieniu odniósł się także do braku woli ze strony oskarżonej do przyznania się do błędu i przeproszenia. - Nie można wyrażać chęci pogodzenia się w ten sposób, że to ktoś inny najpierw powinien mnie przeprosić, skoro ja wyraziłem komuś krzywdę - podnosił sędzia. Odniósł się także do patriotyzmu, na który powoływała się Kołakowska. - Jest smutne, że ta definicja patriotyzmu jest taka dokładnie, jak głosi ją ten, kto o tym mówi, a jeśli ktoś się z tym nie zgadza, to już nie jest patriotyzm - dodał na koniec. ( http://www.tvn24.pl/) https://www.tvn24.pl/gdansk-sad-najwyzszy-odrzuca-k...

Komedia! Żeńska wersja słowa "troll"? Gretkowska: "Trollica! Absolutnie jest. Mam z nimi codziennie do czynienia"

https://wpolityce.pl/polityka/471419-gretkowska-tro...

https://wpolityce.pl/polityka/471419-gretkowska-tro...

Ktoś zdziwiony? Histeria sędziowskich elit w sprawie nowych kandydatów PiS do TK! Zoll i Strzembosz: „Masakra, upokorzenie i obraza Trybunału”

Tego można się było spodziewać! Po tym jak PiS ogłosiło, że nowymi kandydatami partii na stanowiska sędziów Trybunału Konstytucyjnego będą prof. Krystyna Pawłowicz, prof. Elżbieta Chojna-Duch oraz Stanisław Piotrowicz, w amok wpadli czołowi krytycy reformy sprawiedliwości.

https://wpolityce.pl/polityka/471411-histeria-sedzi...

Tego można się było spodziewać! Po tym jak PiS ogłosiło, że nowymi kandydatami partii na stanowiska sędziów Trybunału Konstytucyjnego będą prof. Krystyna Pawłowicz, prof. Elżbieta Chojna-Duch oraz Stanisław Piotrowicz, w amok wpadli czołowi krytycy reformy sprawiedliwości.

https://wpolityce.pl/polityka/471411-histeria-sedzi...

Inwigilacja

Polskie służby są w czołówce europejskiej jeżeli chodzi o inwigilację obywateli. Polscy operatorzy mają obowiązek przez dwa lata przechowywać informację o tym kto, kiedy, gdzie i z kim się łączył i jak długo rozmawiał. Nazywa się to retencją danych. Informacje o połączeniach zbiera się „na wszelki wypadek”, a policja i służby mają do nich dość swobodny dostęp.

Służby uzyskują wszystkie dane na temat właściciela telefonu. Znajduje się tam komplet informacji, które wpisano podczas zawierania umowy z firmą telekomunikacyjną, m.in. numer prawa jazdy, NIP, PESEL, imiona rodziców, miejsce pracy, stan majątkowy. Dzięki temu ABW błyskawicznie namierza właściciela danego numeru, dostając dodatkowo komplet informacji na jego temat. Nie wiemy, w jakich konkretnie postępowaniach nasze dane są faktycznie wykorzystywane ani w jakim celu są pobierane od operatorów.

Liczba pytań o dane abonenta w Polsce:

– w 2009 r. – 1 mln 48 318 tys.

– w 2010 r. – 1,4 mln

– w 2011 r. – 1,85 mln

– w 2012 r. – 1,75 mln

– w 2013 r. – 2,17 mln

– w 2014 r. – 2,35 mln

W krajach UE okres retencji danych wynosi najczęściej od 6 miesięcy do 1 roku. Według danych z 2010 roku w Polsce na tysiąc obywateli zakłada się ok. 27,5 podsłuchu, w Wielkiej Brytanii, która ma autentyczny problem z terroryzmem to jest 8 na tysiąc,a w Niemczech 0,2 na tysiąc.

Koszty wykazów rozmów i danych abonentów telefonicznych żądanych przez służby i instytucje uprawnione do ich pozyskiwania ponosili abonenci. Tylko w 2011 roku kosztowały one 74 miliony zł. Operatorzy telekomunikacyjni dostarczali te informacje za darmo, bo obligowało ich do tego prawo. W praktyce płacili za to abonenci, bowiem operatorzy przerzucali na nich te koszty.

Jedno zapytanie od służb kosztowało operatorów 40 zł. Firmy telekomunikacyjne chciały wprowadzenia opłat za billingi dla państwowych służb. Jak podał „Dziennik Gazeta Prawna”, w 2011 roku serwis społecznościowy nk.pl wyliczył, że koszt jednego zapytania od służb o udostępnienie danych kosztował ich 50 zł, zaczął więc wystawiać służbom faktury. Okazało się, że w 2010 roku służby przesłały 2343 zapytania, a w 2012 roku zaledwie 473.

grzechy-platformy-inwigilacja

Więcej przykładów jak Polacy byli inwigilowani podczas rządów Platformy Obywatelskiej:

– Według dziennika Rzeczpospolita 8 czerwca 2009 roku na spotkaniu w Ministerstwie Spraw Wewnętrznych i Administracji, którym udział wzięli m.in. przedstawiciele Komendy Głównej Policji, Straży Granicznej, CBA, ABW i MSWiA, powstała grupa robocza mająca wprowadzić zmiany do nowelizowanej ustawy o świadczeniu usług drogą elektroniczną. Policja i służby specjalne chciały, by portale i witryny gromadziły dane o internautach i ich działaniach na potrzeby możliwych śledztw.

Służby miałyby dostęp do tych informacji przez 24 godziny na dobę, zdalnie, bez wiedzy i na koszt właścicieli witryn. Dane miałyby być gromadzone przez 5 lat. Obowiązek ten spocząłby na firmach zarządzających komunikatorami internetowymi, witrynami z blogami oraz forami dyskusyjnymi. Według internautów rząd PO chciał też cenzurować internet w postaci nowelizacji ustawy hazardowej, która wprowadzała rejestr stron zakazanych.

INWIGILACJA DZIENNIKARZY

– ABW w 2008 roku nagrywała rozmowy dziennikarzy Bogdana Rymanowskiego i Cezarego Gmyza z Wojciechem Sumlińskim w związku z jego próbą samobójczą, po nakazie aresztowania w sprawie afery marszałkowej i rzekomego handlu tajnym aneksem do raportu Komisji ds. weryfikacji WSI. ABW niezgodnie z przepisami nie zniszczyła stenogramów prywatnych rozmów dziennikarzy nie związanych ze sprawą. Zostały one nawet odtajnione i i udostępnione pełnomocnikowi prawnemu Jacka Mąki, wiceszefa ABW, do wykorzystania w zupełnie innym procesie między nim a dziennikiem Rzeczpospolita.

– Cezary Gmyz był też inwigilowany razem z Maciejem Dudą z TVN 24 w sprawie odsunięcia od śledztwa smoleńskiego prokuratora Marka Pasionka. Jego przełożeni z prokuratury wojskowej podejrzewali go o przekazywanie tajemnic postępowania mediom oraz funkcjonariuszom amerykańskich służb specjalnych. Zarzutów mu jednak nie postawiono, a sprawę umorzono. Organy ścigania próbowały ustalić tożsamość informatorów dziennikarzy.

Prokurator wojskowy kpt. Łukasz Jakuszewski zażądał od operatorów telefonicznych wykazu wszystkich połączeń dziennikarzy od 30 kwietnia do 15 listopada 2010 roku. Zwrócił się także o wykaz i treść wszystkich wysłanych i otrzymanych przez dziennikarzy esemesów, co prowadziło do złamania tajemnicy dziennikarskiej. Była to próba obejścia prawa, które zabrania przesłuchiwania dziennikarza w celu ustalenia tożsamości jego informatora.

Dziennikarze zamierzali złożyć zażalenie do sądu. Płk Mikołaj Przybył zwołał konferencję prasową, w której w dramatycznym oświadczeniu odpierał wszystkie zarzuty o wycieku tajnych informacji oraz o inwigilacji dziennikarzy, które według niego miały być próbą ataku na Wojskową Prokuraturę Okręgową w Poznaniu, która skutecznie walczyła z układem mafijnym w strukturach dowództwa Wojska Polskiego. W czasie krótkiej przerwy w konferencji, gdy dziennikarze zostali wyproszeni z sali płk Przybył strzelił sobie w głowę. Strzał był na tyle nieskuteczny, że jego życiu nie zagrażało niebezpieczeństwo.

– Dwóch innych dziennikarzy z dziennika Rzeczpospolita było również inwigilowanych przez służby, z powodu dziennikarskiego śledztwa w sprawie strzałów jakie padły w kierunku prezydenta Lecha Kaczyńskiego w Gruzji. Piotr Kownacki, były szef Kancelarii Prezydenta, został oskarżony o to, że rzekomo ujawnił dziennikarzom poufny raport służb specjalnych. ABW, aby zidentyfikować informatora dziennikarzy sprawdzała ich połączenia telefoniczne, odtwarzano, gdzie jeździli, przeglądała zapisy kamer z instytucji państwowych, w których bywali.

Obok operacji ABW toczyło się oficjalne śledztwo prokuratorskie. Prokuratura przesłuchała setki świadków, m.in. premiera, marszałków Sejmu i Senatu, ministrów. Sprawdzano billingi urzędników z kancelarii Lecha Kaczyńskiego. Sięgnięto do zapisów połączeń Lecha Kaczyńskiego i jego małżonki. Raport ABW w sprawie strzałów w Gruzji był kompromitujący dla tej służby. Szef ABW Krzysztof Bondaryk pisał w nim, że najpewniej „sytuacja mogła być wykreowana przez stronę gruzińską”. Był on zwykłą prasówką, przeglądem tego, co o sprawie pisały media. Szef agencji nie przedstawił dowodów na poparcie daleko idących hipotez.

– Specjalna grupa funkcjonariuszy ABW miała też dokonać w drugiej połowie lipca 2010 roku nielegalnego przeszukania mieszkania dziennikarza Piotra Nisztora. Powodem działań ABW było podejrzenie, że dziennikarz posiada niejawne dokumenty WSI, co miało wynikać z pytań, które Piotr Nisztor wysłał do ówczesnego marszałka Sejmu Bronisława Komorowskiego. Podczas przeszukania skopiowano wszystkie nośniki elektroniczne. Dokumentów jednak nie znaleziono, uszkodzono za to laptopa dziennikarza. Gdy zorientowano się, że podczas przeszukania popełniono błędy, wysłano do dziennikarza funkcjonariuszy, którzy próbowali go przekonać, że przeszukanie było przeprowadzone przez SKW, a dzięki wstawiennictwu ABW niczego mu nie „podrzucono”.

PODSŁUCHIWANIE PREZYDENTA

– Prezydent Lech Kaczyński był inwigilowany. Dokumenty, do których dotarła „Gazeta Polska” świadczyły, że 25 października 2008 roku o godz. 23:02 dane prezydenta Lecha Kaczyńskiego wprowadzono do tajnej Bazy Wiedzy Operacyjnej Centrum Antyterrorystycznego ABW. Oznaczało to, że od tamtej chwili wobec głowy państwa można było stosować wszelkie rodzaje inwigilacji, w tym podsłuch. Dane wprowadził funkcjonariusz delegowany do CAT z innej służby. Zebrane informacje na temat Lecha Kaczyńskiego trafiły z CAT do bazy ABW.

Kilka miesięcy po powstaniu CAT ABW okazało się, że ktoś kopiuje tajne dane na temat różnych osób z komputerów. Początkowo wykryto, że powielono dane ponad 70 osób, ale kolejna kontrola dowiodła, że liczba ta sięgnęła kilkuset. Co ciekawe, robiono to zawsze nad ranem na kody osób, które zdeponowały swoje karty w CAT i nie było ich w tym czasie w pracy. Sporządzono na ten temat notatki służbowe, które trafiły do szefów ABW, jednak nie prowadzono w tej sprawie żadnego postępowania wyjaśniającego.

CYBERPRZESTĘPCZOŚĆ

– MSWiA i ABW złożyły Narodowemu Centrum Badań i Rozwoju zlecenie na skonstruowanie „autonomicznych narzędzi wspomagających zwalczanie cyberprzestępczości”, które pozwolą na zdalne włamywanie się do komputerów oraz infiltrowanie przesyłanych plików. Chcą „niejawnie i zdalnie uzyskiwać dostęp do zapisu na informatycznym nośniku danych, do treści przekazów nadawanych i odbieranych oraz je utrwalać”. Służby specjalne nie mają prawa zlecać tworzenia narzędzi hakerskich, dlatego MSWiA zamierzało dopisać do ustawy o policji prawo do „stosowania środków elektronicznych” umożliwiających owo „niejawne i zdalne uzyskanie dostępu”.

URZĄDZENIA KRYPTOGRAFICZNE

– Pod koniec 2008 roku ABW przeprowadzała testy sześciu różnych modeli szyfrujących komórek. Bezpieczne telefony miał otrzymać prezydent oraz kilkadziesiąt najważniejszych osób w państwie. Pozwalały one na prowadzenie rozmów poufnych – na trzecim poziomie klauzuli tajności. Nie wiadomo, jakie telefony trafiły wówczas do Kancelarii Prezydenta.

Dzięki decyzjom Radosława Sikorskiego w MSZ i MON stosowany był amerykański system komercyjny BlackBerry, który nie gwarantował żadnej ochrony poufności. W wielu krajach UE odchodziło się już od tych telefonów, zakazując ich używania w administracji państwowej i wdrażało rozwiązania oparte na własnych systemach kryptograficznych. W Polsce jednak zagraniczny dostawca zmonopolizował kluczowe dla bezpieczeństwa obszary funkcjonowania państwa.

W Polsce są firmy i rozwiązania spełniające najwyższe normy bezpieczeństwa m.in. spółka TechLab2000 i opracowany przez nią system Sylan (System Łączności Niejawnej), oferujący rozwiązania dla analogowych, cyfrowych i bezprzewodowych sieci telefonicznych. W 2008 roku MON zawarło umowę z TechLab2000, która została pozytywnie zaopiniowana przez Służbę Kontrwywiadu Wojskowego. Pozytywnej opinii służb wojskowych nie podzielała jednak ABW, a spółka TechLab2000 i jej produkty stały się w latach 2008-2009 przedmiotem zadziwiających działań ABW.

ABW, jako instytucja certyfikująca urządzenia kryptograficzne od 2 lat odmawiała certyfikowania wyrobów TechLab. Doprowadziło to firmę do poważnych problemów finansowych. W wydanym przez zarząd TechLab2000 oświadczeniu można było przeczytać, że „działania ABW dążą do wyeliminowania systemu Sylan z rynku w sposób całkowicie bezprawny”. System Sylan skutecznie uniemożliwiał śledzenie rozmów prowadzonych przy użyciu aparatów firmy TechLab. Jak podawał producent, szybkie rozszyfrowanie rozmowy z telefonu Krypton wymagałoby tak wielkiej mocy obliczeniowej, że w całym wszechświecie nie starczyłoby krzemu na komputery.

UPRAWNIENIA DO INWIGILACJI

– Znowelizowana w 2010 roku ustawa o Najwyższej Izbie Kontroli mówi, że każdy kontroler NIK może zbierać informacje na temat pochodzenia rasowego, preferencji seksualnych, poglądów politycznych, wyznania, a nawet gromadzić dane o DNA, nałogach oraz o stanie naszego zdrowia. Projekt zmian w ustawie został przegłosowany w Sejmie głosami PO, PSL i SLD. Nad nowelą ustawy pracowała w 2008 roku sejmowa komisja ds. kontroli państwowej pod kierownictwem Mirosława Sekuły z PO.

– Uprawnienia do podsłuchiwania obywateli planowano dać też wywiadowi skarbowemu, podlegającemu Generalnemu Inspektorowi Kontroli Skarbowej. Wywiad skarbowy mógł już podsłuchiwać obywateli, ale jedynie za zezwoleniem sądu. Nowa ustawa planowała nadać kontroli skarbowej takie same uprawnienia w tej sprawie, jakie mają CBA czy ABW. Dotąd jednak zdobyte drogą podsłuchu informacje fiskus mógł wykorzystać tylko w postępowaniu, w toku którego podsłuch zastosowano.

W nowej ustawie miał znaleźć się punkt, który mówił, że fiskus może wykorzystać informacje z podsłuchów telefonicznych także w innych postępowaniach kontrolnych. W praktyce oznacza to tyle, że jeśli podsłuchiwany podatnik ujawnił w trakcie rozmowy telefonicznej szczegóły dotyczące działań innej osoby, działań zdaniem fiskusa podejrzanych, wówczas zdobyte w ten sposób informacje fiskus będzie mógł przeciwko tej osobie wykorzystać.

– W błyskawicznym tempie została uchwalona ustawa „o wymianie informacji z organami ścigania państw członkowskich Unii Europejskiej”. Przejście tej ustawy uzasadniane było przez rząd Donalda Tuska unijnymi standardami. Z założenia ustawa miała określać „zasady i warunki wymiany informacji z organami ścigania państw członkowskich Unii Europejskiej w celu wykrywania i ścigania sprawców przestępstw lub przestępstw skarbowych oraz zapobiegania przestępczości i jej zwalczania oraz przetwarzania informacji, a także podmioty uprawnione w tych sprawach”.

Tymczasem do projektu włączono liczne zmiany w ustawach, które miały dawać nowe uprawnienia ABW, Straży Granicznej, Żandarmerii Wojskowej, CBA, Agencji Wywiadu, Służbie Wywiadu Wojskowego i Służbie Kontrwywiadu Wojskowego, a szczególnie Policji do pozyskiwania w uproszczony sposób, a więc bez decyzji sądu, informacji dotyczących osób podejrzanych o dokonanie przestępstw. Dopiero sprzeciw opozycji oraz medialne nagłośnienie intencji rządu zdecydowały o wycofaniu najbardziej kontrowersyjnych zapisów.

W kształcie, w którym przeszły przepisy ustawy, pozwalają one na rozciągnięcie procedury wymiany informacji o polskich obywatelach na organizacje międzynarodowe oraz państwa nie będące członkami UE i pozwalają na całkowitą dowolność działań służb. Ustawa przewiduje utworzenie „punktu kontaktowego” w którym funkcjonariusze służb specjalnych III RP będą mieli bezpośredni dostęp do wszystkich baz danych na temat obywateli.

Najbardziej poufne informacje o obywatelach polskich mogą bez przeszkód trafić do takich państw jak: Chiny, Kuba, Rosja, Wietnam czy Białoruś – wszystkie one bowiem są członkami międzynarodowej organizacji policyjnej INTERPOL oraz należą do „państw trzecich”, o których mowa w ustawie.

TECHNIKI OPERACYJNE

– W senackim projekcie ustawy o zmianie ustawy o ABW oraz Agencji Wywiadu z 2012 roku, Senat proponował katalog przestępstw, których będzie mogło dotyczyć zastosowanie przez ABW technik operacyjnych. Jedną z możliwych konsekwencji wejścia w życie zaproponowanych przepisów było to, że ABW będzie mogła wstrzykiwać tzw. „konie trojańskie” do systemów operacyjnych obywateli.

Będzie mogła stosować: kontrolowanie treści korespondencji, kontrolowanie zawartości przesyłek, stosowanie środków technicznych umożliwiających uzyskiwanie w sposób niejawny informacji i dowodów oraz ich utrwalanie, a w szczególności treści rozmów telefonicznych i innych informacji przekazywanych za pomocą sieci telekomunikacyjnych.

WYWIAD SKARBOWY

– Najwyższa Izba Kontroli sprawdzała w 2013 roku, jak 18 jednostek różnych służb obchodzi się z danymi z billingów. Okazało się, że wywiad skarbowy, w ciągu zaledwie 2,5 lat, podsłuchiwał ponad dziesięć tysięcy ludzi. Podsłuchiwani nie byli informowani, że taka procedura miała miejsce. Podatnik może dowiedzieć się o tym tylko wtedy, gdy wszczęte zostanie przeciwko niemu postępowanie karne skarbowe, a on jako osoba podejrzana będzie miał wgląd w akta sprawy, w których billing jako dowód zostanie dołączony. To informacje nie tylko o numerach, z którymi abonent się łączył, ale i o logowaniu się do sieci, co pozwala ustalić, gdzie dana osoba była i z kim się spotykała.

– Szefem wywiadu skarbowego w Ministerstwie Finansów został funkcjonariusz ABW oddelegowany do resortu właśnie w celu kierowania wywiadem skarbówki. w resorcie finansów złamano podstawową nieformalną zasadę, która przestrzegana jest przez większość rządów na całym świecie, aby nie oddelegowywać funkcjonariuszy służb specjalnych do innych służb lub urzędów, o ile nie jest to uzasadnione sprawami strategicznymi wagi państwowej.

Okazało się, że poza dyrektorem departamentu wywiadu skarbowego w Ministerstwie Finansów, w resorcie zatrudniono jeszcze dwóch innych agentów ABW. Dzięki temu, że agent ABW kierował wywiadem skarbowym, służba zyskała dostęp do informacji i systemów operacyjnych skarbówki, z których normalnie nie mogła korzystać. Aby uzyskać dostęp drogą oficjalną, ABW musiałaby zwrócić się o nie na drodze formalnej.

– W pierwszej połowie 2013 roku polskie władze wysłały do Facebooka 233 nakazy ujawnienia danych użytkowników. Żądania dotyczyły dokładnie 158 kont. Co ciekawe, nie wszystkie spotkały się z aprobatą portalu, ponieważ należący do Marka Zuckerberga serwis udzielił informacji tylko w 9% wybranych przypadków.

NIEDOSTATECZNA OCHRONA OBYWATELI

– Jak wynikało z raportu Najwyższej Izby Kontroli z 2013 roku, aktualnie obowiązujące przepisy dotyczące pozyskiwania danych telekomunikacyjnych nie chroniły dostatecznie obywateli przed nadmierną ingerencją państwa. W Polsce przede wszystkim brakowało niezależnego organu, który zajmowałby się weryfikacją zasadności pozyskiwania i wykorzystywania bilingów.

Według NIK powinien istnieć katalog spraw, przy których takie czynności będą dozwolone. Dużą uwagę zwrócono także na brak mechanizmów sprawozdawczych, które powinny zapewniać rzetelną informację o pozyskiwanych danych telekomunikacyjnych. NIK poinformował także o naruszeniach, które miały miejsce ze strony polskich służb. Było to m.in. nieusuwanie zbędnych danych, pozyskiwanie informacji przez nieuprawnionych funkcjonariuszy i niezidentyfikowane osoby oraz brak informowania obywateli o pozyskiwaniu ich bilingów.

UDOSTĘPNIANIE INFORMACJI

– Jak wynikało z dokumentu opublikowanego przez hiszpański dziennik El Mundo a udostępnionego gazecie przez Edwarda Snowdena, Polska była jednym z 20 krajów udostępniających dane amerykańskiej Agencji Bezpieczeństwa Narodowego. Opublikowany przez El Mundo tajny dokument NSA nosił tytuł „Dzielenie się zaszyfrowanymi informacjami z zagranicznymi partnerami o operacjach przeprowadzanych w sieciach komputerowych”.

Polska była w nim wymieniona w tzw. Grupie B – państw, wśród 19 innych krajów, które ułatwiały NSA dostęp do informacji służb specjalnych, w tym dostęp do tzw. metadanych, czyli zbiorów danych na wybrany temat. Dokument zakazywał krajom Grupy B instalowania programów komputerowych, które uniemożliwiłyby Stanom Zjednoczonym dostęp do sieci i nakazywał, aby kryterium współpracy między krajami Grupy B stanowił – jak to wyrażono – zysk netto na rzecz interesów USA.

– Według dokumentów ujawnionych przez Edwarda Snowdena, polski rząd współpracował z NSA – amerykańską Agencją Bezpieczeństwa Narodowego. Już w 2009 roku NSA od zewnętrznego partnera pozyskiwała z terenu Polski metadane, a następnie pełne treści połączeń internetowych. Wszystko to działo się we współpracy z “oddziałem polskiego rządu”. Pozyskiwanie danych miało dotyczyć Afgańskiej Armii Narodowej, Bliskiego Wschodu i niektórych krajów afrykańskich.

Projekt ten otrzymał kryptonim ORANGECRUSH. W Polsce funkcjonował również pod kryptonimem BUFFALOGREEN. NSA z terenu naszego kraju była w stanie przechwytywać ponad 3 miliony rozmów telefonicznych dziennie. Mogło być tak, że w zamian za pomoc w podsłuchiwaniu łącz internetowych routujących dane z Bliskiego Wschodu nasze służby pozyskały od NSA dostęp do technologii analizujących rozmowy telefoniczne.

– Polski rząd zakupił system służący do szpiegowania komputerów i telefonów komórkowych, nawet wtedy gdy nie są połączone z Internetem. Informację na temat zakupów przez państwa oprogramowania zawarto w raporcie „Mapping Hacking Team’s „Untraceable” Spyware” sporządzonym przez kanadyjskich naukowców z Toronto działających w grupie The Citizen Lab.

http://www.grzechy-platformy.org/inwigilacja/

Polskie służby są w czołówce europejskiej jeżeli chodzi o inwigilację obywateli. Polscy operatorzy mają obowiązek przez dwa lata przechowywać informację o tym kto, kiedy, gdzie i z kim się łączył i jak długo rozmawiał. Nazywa się to retencją danych. Informacje o połączeniach zbiera się „na wszelki wypadek”, a policja i służby mają do nich dość swobodny dostęp.

Służby uzyskują wszystkie dane na temat właściciela telefonu. Znajduje się tam komplet informacji, które wpisano podczas zawierania umowy z firmą telekomunikacyjną, m.in. numer prawa jazdy, NIP, PESEL, imiona rodziców, miejsce pracy, stan majątkowy. Dzięki temu ABW błyskawicznie namierza właściciela danego numeru, dostając dodatkowo komplet informacji na jego temat. Nie wiemy, w jakich konkretnie postępowaniach nasze dane są faktycznie wykorzystywane ani w jakim celu są pobierane od operatorów.

Liczba pytań o dane abonenta w Polsce:

– w 2009 r. – 1 mln 48 318 tys.

– w 2010 r. – 1,4 mln

– w 2011 r. – 1,85 mln

– w 2012 r. – 1,75 mln

– w 2013 r. – 2,17 mln

– w 2014 r. – 2,35 mln

W krajach UE okres retencji danych wynosi najczęściej od 6 miesięcy do 1 roku. Według danych z 2010 roku w Polsce na tysiąc obywateli zakłada się ok. 27,5 podsłuchu, w Wielkiej Brytanii, która ma autentyczny problem z terroryzmem to jest 8 na tysiąc,a w Niemczech 0,2 na tysiąc.

Koszty wykazów rozmów i danych abonentów telefonicznych żądanych przez służby i instytucje uprawnione do ich pozyskiwania ponosili abonenci. Tylko w 2011 roku kosztowały one 74 miliony zł. Operatorzy telekomunikacyjni dostarczali te informacje za darmo, bo obligowało ich do tego prawo. W praktyce płacili za to abonenci, bowiem operatorzy przerzucali na nich te koszty.

Jedno zapytanie od służb kosztowało operatorów 40 zł. Firmy telekomunikacyjne chciały wprowadzenia opłat za billingi dla państwowych służb. Jak podał „Dziennik Gazeta Prawna”, w 2011 roku serwis społecznościowy nk.pl wyliczył, że koszt jednego zapytania od służb o udostępnienie danych kosztował ich 50 zł, zaczął więc wystawiać służbom faktury. Okazało się, że w 2010 roku służby przesłały 2343 zapytania, a w 2012 roku zaledwie 473.

grzechy-platformy-inwigilacja

Więcej przykładów jak Polacy byli inwigilowani podczas rządów Platformy Obywatelskiej:

– Według dziennika Rzeczpospolita 8 czerwca 2009 roku na spotkaniu w Ministerstwie Spraw Wewnętrznych i Administracji, którym udział wzięli m.in. przedstawiciele Komendy Głównej Policji, Straży Granicznej, CBA, ABW i MSWiA, powstała grupa robocza mająca wprowadzić zmiany do nowelizowanej ustawy o świadczeniu usług drogą elektroniczną. Policja i służby specjalne chciały, by portale i witryny gromadziły dane o internautach i ich działaniach na potrzeby możliwych śledztw.

Służby miałyby dostęp do tych informacji przez 24 godziny na dobę, zdalnie, bez wiedzy i na koszt właścicieli witryn. Dane miałyby być gromadzone przez 5 lat. Obowiązek ten spocząłby na firmach zarządzających komunikatorami internetowymi, witrynami z blogami oraz forami dyskusyjnymi. Według internautów rząd PO chciał też cenzurować internet w postaci nowelizacji ustawy hazardowej, która wprowadzała rejestr stron zakazanych.

INWIGILACJA DZIENNIKARZY

– ABW w 2008 roku nagrywała rozmowy dziennikarzy Bogdana Rymanowskiego i Cezarego Gmyza z Wojciechem Sumlińskim w związku z jego próbą samobójczą, po nakazie aresztowania w sprawie afery marszałkowej i rzekomego handlu tajnym aneksem do raportu Komisji ds. weryfikacji WSI. ABW niezgodnie z przepisami nie zniszczyła stenogramów prywatnych rozmów dziennikarzy nie związanych ze sprawą. Zostały one nawet odtajnione i i udostępnione pełnomocnikowi prawnemu Jacka Mąki, wiceszefa ABW, do wykorzystania w zupełnie innym procesie między nim a dziennikiem Rzeczpospolita.

– Cezary Gmyz był też inwigilowany razem z Maciejem Dudą z TVN 24 w sprawie odsunięcia od śledztwa smoleńskiego prokuratora Marka Pasionka. Jego przełożeni z prokuratury wojskowej podejrzewali go o przekazywanie tajemnic postępowania mediom oraz funkcjonariuszom amerykańskich służb specjalnych. Zarzutów mu jednak nie postawiono, a sprawę umorzono. Organy ścigania próbowały ustalić tożsamość informatorów dziennikarzy.

Prokurator wojskowy kpt. Łukasz Jakuszewski zażądał od operatorów telefonicznych wykazu wszystkich połączeń dziennikarzy od 30 kwietnia do 15 listopada 2010 roku. Zwrócił się także o wykaz i treść wszystkich wysłanych i otrzymanych przez dziennikarzy esemesów, co prowadziło do złamania tajemnicy dziennikarskiej. Była to próba obejścia prawa, które zabrania przesłuchiwania dziennikarza w celu ustalenia tożsamości jego informatora.

Dziennikarze zamierzali złożyć zażalenie do sądu. Płk Mikołaj Przybył zwołał konferencję prasową, w której w dramatycznym oświadczeniu odpierał wszystkie zarzuty o wycieku tajnych informacji oraz o inwigilacji dziennikarzy, które według niego miały być próbą ataku na Wojskową Prokuraturę Okręgową w Poznaniu, która skutecznie walczyła z układem mafijnym w strukturach dowództwa Wojska Polskiego. W czasie krótkiej przerwy w konferencji, gdy dziennikarze zostali wyproszeni z sali płk Przybył strzelił sobie w głowę. Strzał był na tyle nieskuteczny, że jego życiu nie zagrażało niebezpieczeństwo.

– Dwóch innych dziennikarzy z dziennika Rzeczpospolita było również inwigilowanych przez służby, z powodu dziennikarskiego śledztwa w sprawie strzałów jakie padły w kierunku prezydenta Lecha Kaczyńskiego w Gruzji. Piotr Kownacki, były szef Kancelarii Prezydenta, został oskarżony o to, że rzekomo ujawnił dziennikarzom poufny raport służb specjalnych. ABW, aby zidentyfikować informatora dziennikarzy sprawdzała ich połączenia telefoniczne, odtwarzano, gdzie jeździli, przeglądała zapisy kamer z instytucji państwowych, w których bywali.

Obok operacji ABW toczyło się oficjalne śledztwo prokuratorskie. Prokuratura przesłuchała setki świadków, m.in. premiera, marszałków Sejmu i Senatu, ministrów. Sprawdzano billingi urzędników z kancelarii Lecha Kaczyńskiego. Sięgnięto do zapisów połączeń Lecha Kaczyńskiego i jego małżonki. Raport ABW w sprawie strzałów w Gruzji był kompromitujący dla tej służby. Szef ABW Krzysztof Bondaryk pisał w nim, że najpewniej „sytuacja mogła być wykreowana przez stronę gruzińską”. Był on zwykłą prasówką, przeglądem tego, co o sprawie pisały media. Szef agencji nie przedstawił dowodów na poparcie daleko idących hipotez.

– Specjalna grupa funkcjonariuszy ABW miała też dokonać w drugiej połowie lipca 2010 roku nielegalnego przeszukania mieszkania dziennikarza Piotra Nisztora. Powodem działań ABW było podejrzenie, że dziennikarz posiada niejawne dokumenty WSI, co miało wynikać z pytań, które Piotr Nisztor wysłał do ówczesnego marszałka Sejmu Bronisława Komorowskiego. Podczas przeszukania skopiowano wszystkie nośniki elektroniczne. Dokumentów jednak nie znaleziono, uszkodzono za to laptopa dziennikarza. Gdy zorientowano się, że podczas przeszukania popełniono błędy, wysłano do dziennikarza funkcjonariuszy, którzy próbowali go przekonać, że przeszukanie było przeprowadzone przez SKW, a dzięki wstawiennictwu ABW niczego mu nie „podrzucono”.

PODSŁUCHIWANIE PREZYDENTA

– Prezydent Lech Kaczyński był inwigilowany. Dokumenty, do których dotarła „Gazeta Polska” świadczyły, że 25 października 2008 roku o godz. 23:02 dane prezydenta Lecha Kaczyńskiego wprowadzono do tajnej Bazy Wiedzy Operacyjnej Centrum Antyterrorystycznego ABW. Oznaczało to, że od tamtej chwili wobec głowy państwa można było stosować wszelkie rodzaje inwigilacji, w tym podsłuch. Dane wprowadził funkcjonariusz delegowany do CAT z innej służby. Zebrane informacje na temat Lecha Kaczyńskiego trafiły z CAT do bazy ABW.

Kilka miesięcy po powstaniu CAT ABW okazało się, że ktoś kopiuje tajne dane na temat różnych osób z komputerów. Początkowo wykryto, że powielono dane ponad 70 osób, ale kolejna kontrola dowiodła, że liczba ta sięgnęła kilkuset. Co ciekawe, robiono to zawsze nad ranem na kody osób, które zdeponowały swoje karty w CAT i nie było ich w tym czasie w pracy. Sporządzono na ten temat notatki służbowe, które trafiły do szefów ABW, jednak nie prowadzono w tej sprawie żadnego postępowania wyjaśniającego.

CYBERPRZESTĘPCZOŚĆ

– MSWiA i ABW złożyły Narodowemu Centrum Badań i Rozwoju zlecenie na skonstruowanie „autonomicznych narzędzi wspomagających zwalczanie cyberprzestępczości”, które pozwolą na zdalne włamywanie się do komputerów oraz infiltrowanie przesyłanych plików. Chcą „niejawnie i zdalnie uzyskiwać dostęp do zapisu na informatycznym nośniku danych, do treści przekazów nadawanych i odbieranych oraz je utrwalać”. Służby specjalne nie mają prawa zlecać tworzenia narzędzi hakerskich, dlatego MSWiA zamierzało dopisać do ustawy o policji prawo do „stosowania środków elektronicznych” umożliwiających owo „niejawne i zdalne uzyskanie dostępu”.

URZĄDZENIA KRYPTOGRAFICZNE

– Pod koniec 2008 roku ABW przeprowadzała testy sześciu różnych modeli szyfrujących komórek. Bezpieczne telefony miał otrzymać prezydent oraz kilkadziesiąt najważniejszych osób w państwie. Pozwalały one na prowadzenie rozmów poufnych – na trzecim poziomie klauzuli tajności. Nie wiadomo, jakie telefony trafiły wówczas do Kancelarii Prezydenta.

Dzięki decyzjom Radosława Sikorskiego w MSZ i MON stosowany był amerykański system komercyjny BlackBerry, który nie gwarantował żadnej ochrony poufności. W wielu krajach UE odchodziło się już od tych telefonów, zakazując ich używania w administracji państwowej i wdrażało rozwiązania oparte na własnych systemach kryptograficznych. W Polsce jednak zagraniczny dostawca zmonopolizował kluczowe dla bezpieczeństwa obszary funkcjonowania państwa.

W Polsce są firmy i rozwiązania spełniające najwyższe normy bezpieczeństwa m.in. spółka TechLab2000 i opracowany przez nią system Sylan (System Łączności Niejawnej), oferujący rozwiązania dla analogowych, cyfrowych i bezprzewodowych sieci telefonicznych. W 2008 roku MON zawarło umowę z TechLab2000, która została pozytywnie zaopiniowana przez Służbę Kontrwywiadu Wojskowego. Pozytywnej opinii służb wojskowych nie podzielała jednak ABW, a spółka TechLab2000 i jej produkty stały się w latach 2008-2009 przedmiotem zadziwiających działań ABW.

ABW, jako instytucja certyfikująca urządzenia kryptograficzne od 2 lat odmawiała certyfikowania wyrobów TechLab. Doprowadziło to firmę do poważnych problemów finansowych. W wydanym przez zarząd TechLab2000 oświadczeniu można było przeczytać, że „działania ABW dążą do wyeliminowania systemu Sylan z rynku w sposób całkowicie bezprawny”. System Sylan skutecznie uniemożliwiał śledzenie rozmów prowadzonych przy użyciu aparatów firmy TechLab. Jak podawał producent, szybkie rozszyfrowanie rozmowy z telefonu Krypton wymagałoby tak wielkiej mocy obliczeniowej, że w całym wszechświecie nie starczyłoby krzemu na komputery.

UPRAWNIENIA DO INWIGILACJI

– Znowelizowana w 2010 roku ustawa o Najwyższej Izbie Kontroli mówi, że każdy kontroler NIK może zbierać informacje na temat pochodzenia rasowego, preferencji seksualnych, poglądów politycznych, wyznania, a nawet gromadzić dane o DNA, nałogach oraz o stanie naszego zdrowia. Projekt zmian w ustawie został przegłosowany w Sejmie głosami PO, PSL i SLD. Nad nowelą ustawy pracowała w 2008 roku sejmowa komisja ds. kontroli państwowej pod kierownictwem Mirosława Sekuły z PO.

– Uprawnienia do podsłuchiwania obywateli planowano dać też wywiadowi skarbowemu, podlegającemu Generalnemu Inspektorowi Kontroli Skarbowej. Wywiad skarbowy mógł już podsłuchiwać obywateli, ale jedynie za zezwoleniem sądu. Nowa ustawa planowała nadać kontroli skarbowej takie same uprawnienia w tej sprawie, jakie mają CBA czy ABW. Dotąd jednak zdobyte drogą podsłuchu informacje fiskus mógł wykorzystać tylko w postępowaniu, w toku którego podsłuch zastosowano.

W nowej ustawie miał znaleźć się punkt, który mówił, że fiskus może wykorzystać informacje z podsłuchów telefonicznych także w innych postępowaniach kontrolnych. W praktyce oznacza to tyle, że jeśli podsłuchiwany podatnik ujawnił w trakcie rozmowy telefonicznej szczegóły dotyczące działań innej osoby, działań zdaniem fiskusa podejrzanych, wówczas zdobyte w ten sposób informacje fiskus będzie mógł przeciwko tej osobie wykorzystać.

– W błyskawicznym tempie została uchwalona ustawa „o wymianie informacji z organami ścigania państw członkowskich Unii Europejskiej”. Przejście tej ustawy uzasadniane było przez rząd Donalda Tuska unijnymi standardami. Z założenia ustawa miała określać „zasady i warunki wymiany informacji z organami ścigania państw członkowskich Unii Europejskiej w celu wykrywania i ścigania sprawców przestępstw lub przestępstw skarbowych oraz zapobiegania przestępczości i jej zwalczania oraz przetwarzania informacji, a także podmioty uprawnione w tych sprawach”.

Tymczasem do projektu włączono liczne zmiany w ustawach, które miały dawać nowe uprawnienia ABW, Straży Granicznej, Żandarmerii Wojskowej, CBA, Agencji Wywiadu, Służbie Wywiadu Wojskowego i Służbie Kontrwywiadu Wojskowego, a szczególnie Policji do pozyskiwania w uproszczony sposób, a więc bez decyzji sądu, informacji dotyczących osób podejrzanych o dokonanie przestępstw. Dopiero sprzeciw opozycji oraz medialne nagłośnienie intencji rządu zdecydowały o wycofaniu najbardziej kontrowersyjnych zapisów.

W kształcie, w którym przeszły przepisy ustawy, pozwalają one na rozciągnięcie procedury wymiany informacji o polskich obywatelach na organizacje międzynarodowe oraz państwa nie będące członkami UE i pozwalają na całkowitą dowolność działań służb. Ustawa przewiduje utworzenie „punktu kontaktowego” w którym funkcjonariusze służb specjalnych III RP będą mieli bezpośredni dostęp do wszystkich baz danych na temat obywateli.

Najbardziej poufne informacje o obywatelach polskich mogą bez przeszkód trafić do takich państw jak: Chiny, Kuba, Rosja, Wietnam czy Białoruś – wszystkie one bowiem są członkami międzynarodowej organizacji policyjnej INTERPOL oraz należą do „państw trzecich”, o których mowa w ustawie.

TECHNIKI OPERACYJNE

– W senackim projekcie ustawy o zmianie ustawy o ABW oraz Agencji Wywiadu z 2012 roku, Senat proponował katalog przestępstw, których będzie mogło dotyczyć zastosowanie przez ABW technik operacyjnych. Jedną z możliwych konsekwencji wejścia w życie zaproponowanych przepisów było to, że ABW będzie mogła wstrzykiwać tzw. „konie trojańskie” do systemów operacyjnych obywateli.

Będzie mogła stosować: kontrolowanie treści korespondencji, kontrolowanie zawartości przesyłek, stosowanie środków technicznych umożliwiających uzyskiwanie w sposób niejawny informacji i dowodów oraz ich utrwalanie, a w szczególności treści rozmów telefonicznych i innych informacji przekazywanych za pomocą sieci telekomunikacyjnych.

WYWIAD SKARBOWY

– Najwyższa Izba Kontroli sprawdzała w 2013 roku, jak 18 jednostek różnych służb obchodzi się z danymi z billingów. Okazało się, że wywiad skarbowy, w ciągu zaledwie 2,5 lat, podsłuchiwał ponad dziesięć tysięcy ludzi. Podsłuchiwani nie byli informowani, że taka procedura miała miejsce. Podatnik może dowiedzieć się o tym tylko wtedy, gdy wszczęte zostanie przeciwko niemu postępowanie karne skarbowe, a on jako osoba podejrzana będzie miał wgląd w akta sprawy, w których billing jako dowód zostanie dołączony. To informacje nie tylko o numerach, z którymi abonent się łączył, ale i o logowaniu się do sieci, co pozwala ustalić, gdzie dana osoba była i z kim się spotykała.

– Szefem wywiadu skarbowego w Ministerstwie Finansów został funkcjonariusz ABW oddelegowany do resortu właśnie w celu kierowania wywiadem skarbówki. w resorcie finansów złamano podstawową nieformalną zasadę, która przestrzegana jest przez większość rządów na całym świecie, aby nie oddelegowywać funkcjonariuszy służb specjalnych do innych służb lub urzędów, o ile nie jest to uzasadnione sprawami strategicznymi wagi państwowej.

Okazało się, że poza dyrektorem departamentu wywiadu skarbowego w Ministerstwie Finansów, w resorcie zatrudniono jeszcze dwóch innych agentów ABW. Dzięki temu, że agent ABW kierował wywiadem skarbowym, służba zyskała dostęp do informacji i systemów operacyjnych skarbówki, z których normalnie nie mogła korzystać. Aby uzyskać dostęp drogą oficjalną, ABW musiałaby zwrócić się o nie na drodze formalnej.

– W pierwszej połowie 2013 roku polskie władze wysłały do Facebooka 233 nakazy ujawnienia danych użytkowników. Żądania dotyczyły dokładnie 158 kont. Co ciekawe, nie wszystkie spotkały się z aprobatą portalu, ponieważ należący do Marka Zuckerberga serwis udzielił informacji tylko w 9% wybranych przypadków.

NIEDOSTATECZNA OCHRONA OBYWATELI

– Jak wynikało z raportu Najwyższej Izby Kontroli z 2013 roku, aktualnie obowiązujące przepisy dotyczące pozyskiwania danych telekomunikacyjnych nie chroniły dostatecznie obywateli przed nadmierną ingerencją państwa. W Polsce przede wszystkim brakowało niezależnego organu, który zajmowałby się weryfikacją zasadności pozyskiwania i wykorzystywania bilingów.

Według NIK powinien istnieć katalog spraw, przy których takie czynności będą dozwolone. Dużą uwagę zwrócono także na brak mechanizmów sprawozdawczych, które powinny zapewniać rzetelną informację o pozyskiwanych danych telekomunikacyjnych. NIK poinformował także o naruszeniach, które miały miejsce ze strony polskich służb. Było to m.in. nieusuwanie zbędnych danych, pozyskiwanie informacji przez nieuprawnionych funkcjonariuszy i niezidentyfikowane osoby oraz brak informowania obywateli o pozyskiwaniu ich bilingów.

UDOSTĘPNIANIE INFORMACJI

– Jak wynikało z dokumentu opublikowanego przez hiszpański dziennik El Mundo a udostępnionego gazecie przez Edwarda Snowdena, Polska była jednym z 20 krajów udostępniających dane amerykańskiej Agencji Bezpieczeństwa Narodowego. Opublikowany przez El Mundo tajny dokument NSA nosił tytuł „Dzielenie się zaszyfrowanymi informacjami z zagranicznymi partnerami o operacjach przeprowadzanych w sieciach komputerowych”.

Polska była w nim wymieniona w tzw. Grupie B – państw, wśród 19 innych krajów, które ułatwiały NSA dostęp do informacji służb specjalnych, w tym dostęp do tzw. metadanych, czyli zbiorów danych na wybrany temat. Dokument zakazywał krajom Grupy B instalowania programów komputerowych, które uniemożliwiłyby Stanom Zjednoczonym dostęp do sieci i nakazywał, aby kryterium współpracy między krajami Grupy B stanowił – jak to wyrażono – zysk netto na rzecz interesów USA.

– Według dokumentów ujawnionych przez Edwarda Snowdena, polski rząd współpracował z NSA – amerykańską Agencją Bezpieczeństwa Narodowego. Już w 2009 roku NSA od zewnętrznego partnera pozyskiwała z terenu Polski metadane, a następnie pełne treści połączeń internetowych. Wszystko to działo się we współpracy z “oddziałem polskiego rządu”. Pozyskiwanie danych miało dotyczyć Afgańskiej Armii Narodowej, Bliskiego Wschodu i niektórych krajów afrykańskich.

Projekt ten otrzymał kryptonim ORANGECRUSH. W Polsce funkcjonował również pod kryptonimem BUFFALOGREEN. NSA z terenu naszego kraju była w stanie przechwytywać ponad 3 miliony rozmów telefonicznych dziennie. Mogło być tak, że w zamian za pomoc w podsłuchiwaniu łącz internetowych routujących dane z Bliskiego Wschodu nasze służby pozyskały od NSA dostęp do technologii analizujących rozmowy telefoniczne.

– Polski rząd zakupił system służący do szpiegowania komputerów i telefonów komórkowych, nawet wtedy gdy nie są połączone z Internetem. Informację na temat zakupów przez państwa oprogramowania zawarto w raporcie „Mapping Hacking Team’s „Untraceable” Spyware” sporządzonym przez kanadyjskich naukowców z Toronto działających w grupie The Citizen Lab.

http://www.grzechy-platformy.org/inwigilacja/

A kiedy w Polsce? https://wiadomosci.wp.pl/wyrok-trybunalu-praw-czlowieka...

Wyrok Trybunału Praw Człowieka: zwolnienie z lekcji religii musi być możliwe

Rodzice, którzy chcą zwolnić swoje dzieci z nauki religii, nie mogą być zmuszani do ujawniania swojej wiary ani innych przekonań. Zadecydował o tym Europejski Trybunał Praw Człowieka w Strasburgu.

Wyrok Trybunału Praw Człowieka: zwolnienie z lekcji religii musi być możliwe

Rodzice, którzy chcą zwolnić swoje dzieci z nauki religii, nie mogą być zmuszani do ujawniania swojej wiary ani innych przekonań. Zadecydował o tym Europejski Trybunał Praw Człowieka w Strasburgu.

jaki fake- wyrok to wyrok -W Grecji w szkole podstawowej i w gimnazjum, uczestniczenie w lekcjach religii ma charakter obowiązkowy. Zwolnienie z nauki religii jest możliwe, ale wtedy rodzice i same dzieci muszą oświadczyć oficjalnie, że nie są ortodoksyjnymi chrześcijanami

czytaj ze zroumieniem

czytaj ze zroumieniem

To jest propagowanie przemocy. Przypomina mi nagonkę na księży z czasów Stalinowskich.

Szymon Hołownia uderzył księdza. Potem rzucił go na tapczan

W nowej książce Marcina Prokopa Szymon Hołownia opowiada, jak postąpił z księdzem, który "przekroczył jego granice".

"Pół na pół. Rozmowy nie dla dzieci" to książka autorstwa Marcina Prokopa i Szymona Hołowni, która wydana została pod koniec października tego roku. W jednym z rozdziałów dziennikarz przyznał, że uderzył księdza, a potem rzucił go na tapczan.

– Raz jeden z księży próbował przekroczyć moje granice, nie bardzo wiem nawet, o co mu chodziło, chyba chciał mnie objąć na pożegnanie, a może nie tylko to, w każdym razie dostał w mordę. Z tak zwanego plaskacza, przy czym odepchnąłem go też na tyle mocno, że się przewrócił na tapczan czy wersalkę, przy której stał – relacjonuje Hołownia.

Marcin Prokop i Szymon Hołownia prowadzą razem program "Mam talent" emitowany na antenie TVN. Prywatnie są przyjaciółmi.

https://dorzeczy.pl/obserwator-mediow/119591/szymo...

Szymon Hołownia uderzył księdza. Potem rzucił go na tapczan

W nowej książce Marcina Prokopa Szymon Hołownia opowiada, jak postąpił z księdzem, który "przekroczył jego granice".

"Pół na pół. Rozmowy nie dla dzieci" to książka autorstwa Marcina Prokopa i Szymona Hołowni, która wydana została pod koniec października tego roku. W jednym z rozdziałów dziennikarz przyznał, że uderzył księdza, a potem rzucił go na tapczan.

– Raz jeden z księży próbował przekroczyć moje granice, nie bardzo wiem nawet, o co mu chodziło, chyba chciał mnie objąć na pożegnanie, a może nie tylko to, w każdym razie dostał w mordę. Z tak zwanego plaskacza, przy czym odepchnąłem go też na tyle mocno, że się przewrócił na tapczan czy wersalkę, przy której stał – relacjonuje Hołownia.

Marcin Prokop i Szymon Hołownia prowadzą razem program "Mam talent" emitowany na antenie TVN. Prywatnie są przyjaciółmi.

https://dorzeczy.pl/obserwator-mediow/119591/szymo...

Przedsmak tego jak wyglądać będzie wolność słowa gdy zwycięży PO

Dziennikarz wezwany na policję, bo opublikował film z Dulkiewicz. Płażyński zaniepokojony sprawą

"Odebrałem wezwanie na policję. Grożą mi nawet 2 lata więzienia (art. 107.1 uodo) za umieszczenie w interesie publicznym filmu na TT z prezydent Gdańska" - poinformował dziennikarz Radia Gdańsk, Maciej Naskręt. Chodzi o głośny filmik, na którym widać, jak Aleksandra Dulkiewicz w towarzystwie ochroniarzy kupuje w sklepie alkohol. - Jestem bardzo zaniepokojony działaniami organów ścigania. Wygląda to na nękanie dziennikarzy, którzy działając w interesie publicznym, nie boją się podejmować niewygodnych dla lokalnej władzy tematów - ten film był właśnie z takiej sytuacji - komentuje sprawę w rozmowie z Niezalezna.pl poseł-elekt Kacper Płażyński.

Na nagraniu z marca tego roku widać Dulkiewicz idącą do kasy sklepu "Biedronka" z butelką wódki. Prezydent Gdańska towarzyszyli dwaj ochroniarze i asystent.

To właśnie za opublikowanie filmu z tych zakupów, problemy ma teraz dziennikarz Radia Gdańsk.

W rozmowie z Lidią Lemaniak sprawę skomentował Kacper Płażyński - poseł-elekt i szef klubu radnych Prawa i Sprawiedliwości w Gdańsku.

Jestem bardzo zaniepokojony działaniami organów ścigania. Wygląda to na nękanie dziennikarzy, którzy działając w interesie publicznym, nie boją się podejmować niewygodnych dla lokalnej władzy tematów - ten film był właśnie z takiej sytuacji. Pokazywał on nie prywatne życie pani Prezydent, a działania podejmowane w czasie pracy w towarzystwie opłacanych przez gdańskich podatników ochroniarzy. Może się to podobać lub nie. Ocena zachowania Pani Prezydent w tym kontekście jest bez znaczenia. Ważne jest to, że dziennikarze mają prawo do ujawniania takich informacji. Stawianie z tego powodu jakichkolwiek zarzutów traktuję jako formę ucisku wolnych mediów

- powiedział.

Kacper Płażyński podkreślił, że "ta sprawa wymaga wyjaśnienia oraz odpowiedzi na pytania czy lokalni politycy PO naciskali na organy ścigania, by te postawiły w tej sprawie zarzuty".

Nie możemy pozostawać w tej sprawie bierni, musimy bronić wolności słowa

- dodał.

Jutro w tej sprawie Kacper Płażyński organizuje konferencję prasową.

https://niezalezna.pl/296186-dziennikarz-wezwany-na-...

Dziennikarz wezwany na policję, bo opublikował film z Dulkiewicz. Płażyński zaniepokojony sprawą

"Odebrałem wezwanie na policję. Grożą mi nawet 2 lata więzienia (art. 107.1 uodo) za umieszczenie w interesie publicznym filmu na TT z prezydent Gdańska" - poinformował dziennikarz Radia Gdańsk, Maciej Naskręt. Chodzi o głośny filmik, na którym widać, jak Aleksandra Dulkiewicz w towarzystwie ochroniarzy kupuje w sklepie alkohol. - Jestem bardzo zaniepokojony działaniami organów ścigania. Wygląda to na nękanie dziennikarzy, którzy działając w interesie publicznym, nie boją się podejmować niewygodnych dla lokalnej władzy tematów - ten film był właśnie z takiej sytuacji - komentuje sprawę w rozmowie z Niezalezna.pl poseł-elekt Kacper Płażyński.

Na nagraniu z marca tego roku widać Dulkiewicz idącą do kasy sklepu "Biedronka" z butelką wódki. Prezydent Gdańska towarzyszyli dwaj ochroniarze i asystent.

To właśnie za opublikowanie filmu z tych zakupów, problemy ma teraz dziennikarz Radia Gdańsk.

W rozmowie z Lidią Lemaniak sprawę skomentował Kacper Płażyński - poseł-elekt i szef klubu radnych Prawa i Sprawiedliwości w Gdańsku.

Jestem bardzo zaniepokojony działaniami organów ścigania. Wygląda to na nękanie dziennikarzy, którzy działając w interesie publicznym, nie boją się podejmować niewygodnych dla lokalnej władzy tematów - ten film był właśnie z takiej sytuacji. Pokazywał on nie prywatne życie pani Prezydent, a działania podejmowane w czasie pracy w towarzystwie opłacanych przez gdańskich podatników ochroniarzy. Może się to podobać lub nie. Ocena zachowania Pani Prezydent w tym kontekście jest bez znaczenia. Ważne jest to, że dziennikarze mają prawo do ujawniania takich informacji. Stawianie z tego powodu jakichkolwiek zarzutów traktuję jako formę ucisku wolnych mediów

- powiedział.

Kacper Płażyński podkreślił, że "ta sprawa wymaga wyjaśnienia oraz odpowiedzi na pytania czy lokalni politycy PO naciskali na organy ścigania, by te postawiły w tej sprawie zarzuty".

Nie możemy pozostawać w tej sprawie bierni, musimy bronić wolności słowa

- dodał.

Jutro w tej sprawie Kacper Płażyński organizuje konferencję prasową.

https://niezalezna.pl/296186-dziennikarz-wezwany-na-...

Znamy wyrok! Trybunał Sprawiedliwości UE miażdży sądową „reformę” PiS

Trybunał Sprawiedliwości UE drugi raz orzekł, że flagowy element "reformy" sądowniczej PiS jest niezgodny z unijnym prawem. W wyroku z 5 listopada stwierdza, że przepisy ustawy o sądach powszechnych z 2017 roku, m.in. różnicujące wiek przechodzenia w stan spoczynku sędziów kobiet i mężczyzn, naruszały zakaz dyskryminacji i zasadę skutecznej ochrony sądowej

„Konieczna wolność sędziów od wszelkiego rodzaju ingerencji lub nacisków z zewnątrz wymaga określonych gwarancji, takich jak nieusuwalność, chroniących osoby, którym powierzono zadanie sądzenia. Zasada nieusuwalności wymaga w szczególności, by sędziowie mogli sprawować urząd do momentu ukończenia obowiązkowego wieku przejścia w stan spoczynku lub upływu kadencji sprawowania danej funkcji, jeżeli ma ona charakter czasowy” – orzekł 5 listopada 2019 Trybunał Sprawiedliwości Unii Europejskiej, jak podaje komunikat prasowy.

Wielka Izba TSUE podzieliła argumentację rzecznika generalnego Jewgienija Tanczewa.

Orzekła, że zaskarżone przez Komisję Europejską przepisy ustawy o sądach powszechnych z lipca 2017 roku naruszały zakaz dyskryminacji (art. 157 Traktatu o Funkcjonowaniu UE i Dyrektywy 2006/54/WE), a także zasadę skutecznej ochrony sądowej (art. 19.1 Traktatu o Unii Europejskiej).

Ustawa o sądach powszechnych z lipca 2017 roku obniżała wiek przejścia w stan spoczynku oraz różnicowała go między kobietami i mężczyznami, https://oko.press/znamy-wyrok-trybunal-sprawiedl...

Trybunał Sprawiedliwości UE drugi raz orzekł, że flagowy element "reformy" sądowniczej PiS jest niezgodny z unijnym prawem. W wyroku z 5 listopada stwierdza, że przepisy ustawy o sądach powszechnych z 2017 roku, m.in. różnicujące wiek przechodzenia w stan spoczynku sędziów kobiet i mężczyzn, naruszały zakaz dyskryminacji i zasadę skutecznej ochrony sądowej

„Konieczna wolność sędziów od wszelkiego rodzaju ingerencji lub nacisków z zewnątrz wymaga określonych gwarancji, takich jak nieusuwalność, chroniących osoby, którym powierzono zadanie sądzenia. Zasada nieusuwalności wymaga w szczególności, by sędziowie mogli sprawować urząd do momentu ukończenia obowiązkowego wieku przejścia w stan spoczynku lub upływu kadencji sprawowania danej funkcji, jeżeli ma ona charakter czasowy” – orzekł 5 listopada 2019 Trybunał Sprawiedliwości Unii Europejskiej, jak podaje komunikat prasowy.

Wielka Izba TSUE podzieliła argumentację rzecznika generalnego Jewgienija Tanczewa.

Orzekła, że zaskarżone przez Komisję Europejską przepisy ustawy o sądach powszechnych z lipca 2017 roku naruszały zakaz dyskryminacji (art. 157 Traktatu o Funkcjonowaniu UE i Dyrektywy 2006/54/WE), a także zasadę skutecznej ochrony sądowej (art. 19.1 Traktatu o Unii Europejskiej).

Ustawa o sądach powszechnych z lipca 2017 roku obniżała wiek przejścia w stan spoczynku oraz różnicowała go między kobietami i mężczyznami, https://oko.press/znamy-wyrok-trybunal-sprawiedl...

Polski rząd „poległ w TSUE? Kuriozalna opinia „Gazety Wyborczej” i koniec marzeń o ratunku z Luksemburga

Miało być trzęsienie ziemi, a wyszło jak zwykle! Trybunał Sprawiedliwości Unii Europejskiej wydał orzeczenie, z którego wynika, że zmiany w prawie dotyczące przechodzenia sędziów SN na emeryturę są niezgodne z prawem unijnym. Szkopuł w tym, że przepisy, którymi tak „skrupulatnie” zajął się Trybunał nie obowiązują już od końca 2018 roku! Trybunał zajmujący się nieistniejącymi przepisami sam wystawia się na śmieszność, ale redakcja na Czerskiej uznała, że to doskonała wiadomość dla „kasty” sędziowskiej i jej politycznych sojuszników.

Ten wyrok kształtuje linię europejskiego orzecznictwa w sferze niezawisłości sędziowskiej i mówi wyraźnie: władza wykonawcza nie może wpływać na funkcjonowanie niezawisłych sędziów, a z taką sytuacją nadal mamy do czynienia w Polsce. PiS zamienił dyskrecjonalną władzę ministra na władzę skrajnie upolitycznionej KRS. Sędziowie wciąż mogą się obawiać, że nie otrzymają zgody na dalsze orzekanie z powodu wyroków nie po myśli władzy.

– „analizuje” w „Wyborczej” Michał Wawrykiewicz z „apolitycznej” inicjatywy Wolne Sądy, który nie dostał się do Parlamentu Europejskiego z listy Koalicji Obywatelskiej.

„Opinia” Wawrykiewicza to tylko banał, którym politycy opozycji i przedstawiciele „kasty” sędziowskiej próbują poprawić sobie humor. Fakty są takie, że w Polsce zupełnie zignorowano wczorajsze orzeczenie TSUE, słusznie uznając, że dotyczy ono nieobowiązujących przepisów.

Dzisiejszy wyrok Trybunału Sprawiedliwości Unii Europejskiej będzie przedmiotem szczegółowej analizy. Wyrok dotyczy stanu historycznego, który nie odzwierciedla obowiązujących obecnie przepisów. Zarzuty Komisji Europejskiej zostały już wcześniej uwzględnione w drodze nowelizacji ustawy – Prawo o ustroju sądów powszechnych z dnia 12 kwietnia 2018 r.

— napisano wczoraj w stanowisku Ministerstwa Spraw Zagranicznych.

To jednak nie przekonuje niestrudzonych „obrońców praworządności” z redakcji przy ulicy Czerskiej w Warszawie, która szuka pocieszenia w rozstrzygnięciach TSUE, które jeszcze nie zapadły!

Krajową Radą Sądownictwa może jednak zatrząść wyrok, który TSUE wyda 19 listopada. Trybunał odpowie wtedy na pytania Sądu Najwyższego m.in. o niezależność KRS, która decyduje o obsadzie wszystkich sądów w kraju. Orzeczenie może podważyć dotychczasowe decyzje Rady. Ogłoszona w czerwcu opinia rzecznika TSUE była dla KRS druzgocąca.

– czytamy w „Gazecie Wyborczej”.

Niepoważne orzeczenie Trybunału w Luksemburgu miało dać paliwo słabnącej „kaście” sędziowskiej i jej sojusznikom, którzy po przegranych przez opozycję wyborach, rozpaczliwie szukają wsparcia poza granicami Polski. Wyrok dotyczący KRS, który ma zapaść 19 listopada nie zdemoluje reformy sądownictwa. Jeśli TSUE zdecyduje się na konfrontację z polskim rządem,negatywne orzeczenie może pozostać martwe. Jak wiele innych w całej Europie.

WB

https://wpolityce.pl/polityka/471744-polski-rzad-po...

Miało być trzęsienie ziemi, a wyszło jak zwykle! Trybunał Sprawiedliwości Unii Europejskiej wydał orzeczenie, z którego wynika, że zmiany w prawie dotyczące przechodzenia sędziów SN na emeryturę są niezgodne z prawem unijnym. Szkopuł w tym, że przepisy, którymi tak „skrupulatnie” zajął się Trybunał nie obowiązują już od końca 2018 roku! Trybunał zajmujący się nieistniejącymi przepisami sam wystawia się na śmieszność, ale redakcja na Czerskiej uznała, że to doskonała wiadomość dla „kasty” sędziowskiej i jej politycznych sojuszników.

Ten wyrok kształtuje linię europejskiego orzecznictwa w sferze niezawisłości sędziowskiej i mówi wyraźnie: władza wykonawcza nie może wpływać na funkcjonowanie niezawisłych sędziów, a z taką sytuacją nadal mamy do czynienia w Polsce. PiS zamienił dyskrecjonalną władzę ministra na władzę skrajnie upolitycznionej KRS. Sędziowie wciąż mogą się obawiać, że nie otrzymają zgody na dalsze orzekanie z powodu wyroków nie po myśli władzy.

– „analizuje” w „Wyborczej” Michał Wawrykiewicz z „apolitycznej” inicjatywy Wolne Sądy, który nie dostał się do Parlamentu Europejskiego z listy Koalicji Obywatelskiej.

„Opinia” Wawrykiewicza to tylko banał, którym politycy opozycji i przedstawiciele „kasty” sędziowskiej próbują poprawić sobie humor. Fakty są takie, że w Polsce zupełnie zignorowano wczorajsze orzeczenie TSUE, słusznie uznając, że dotyczy ono nieobowiązujących przepisów.

Dzisiejszy wyrok Trybunału Sprawiedliwości Unii Europejskiej będzie przedmiotem szczegółowej analizy. Wyrok dotyczy stanu historycznego, który nie odzwierciedla obowiązujących obecnie przepisów. Zarzuty Komisji Europejskiej zostały już wcześniej uwzględnione w drodze nowelizacji ustawy – Prawo o ustroju sądów powszechnych z dnia 12 kwietnia 2018 r.

— napisano wczoraj w stanowisku Ministerstwa Spraw Zagranicznych.

To jednak nie przekonuje niestrudzonych „obrońców praworządności” z redakcji przy ulicy Czerskiej w Warszawie, która szuka pocieszenia w rozstrzygnięciach TSUE, które jeszcze nie zapadły!

Krajową Radą Sądownictwa może jednak zatrząść wyrok, który TSUE wyda 19 listopada. Trybunał odpowie wtedy na pytania Sądu Najwyższego m.in. o niezależność KRS, która decyduje o obsadzie wszystkich sądów w kraju. Orzeczenie może podważyć dotychczasowe decyzje Rady. Ogłoszona w czerwcu opinia rzecznika TSUE była dla KRS druzgocąca.

– czytamy w „Gazecie Wyborczej”.

Niepoważne orzeczenie Trybunału w Luksemburgu miało dać paliwo słabnącej „kaście” sędziowskiej i jej sojusznikom, którzy po przegranych przez opozycję wyborach, rozpaczliwie szukają wsparcia poza granicami Polski. Wyrok dotyczący KRS, który ma zapaść 19 listopada nie zdemoluje reformy sądownictwa. Jeśli TSUE zdecyduje się na konfrontację z polskim rządem,negatywne orzeczenie może pozostać martwe. Jak wiele innych w całej Europie.

WB

https://wpolityce.pl/polityka/471744-polski-rzad-po...

Sąd okręgowy w Przemyślu nie tylko podtrzymał wyrok pierwszej instancji wydany przez sąd rejonowy, ale orzekł dodatkowy środek karny: podanie treści wyroku do publicznej wiadomości, „aby lokalna społeczność mogła się z nim zapoznać”. Wyrok będzie dostępny na stronie internetowej Komendy Miejskiej Policji w Przemyślu przez 6 miesięcy.

Zaskarżeni zostali też zobowiązani do zapłaty za koszty postępowania przed sądem I instancji. „Nie istnieją żadne powody, aby Skarb Państw ponosił koszty tego typu zachowań” – argumentował sąd. Wyrok jest prawomocny.

„Wyrok sądu i tak jednoznaczna ocena zdarzenia i motywów, jakimi kierowali się oskarżeni, jest dla nas ważny – kończy prawie 4-letni proces dowodzenia, co naprawdę wydarzyło się w Przemyślu” – mówi OKO.press Piotr Tyma, prezes Związku Ukraińców w Polsce. https://oko.press/narodowcy-skazani/?fbclid=IwAR...

Zaskarżeni zostali też zobowiązani do zapłaty za koszty postępowania przed sądem I instancji. „Nie istnieją żadne powody, aby Skarb Państw ponosił koszty tego typu zachowań” – argumentował sąd. Wyrok jest prawomocny.

„Wyrok sądu i tak jednoznaczna ocena zdarzenia i motywów, jakimi kierowali się oskarżeni, jest dla nas ważny – kończy prawie 4-letni proces dowodzenia, co naprawdę wydarzyło się w Przemyślu” – mówi OKO.press Piotr Tyma, prezes Związku Ukraińców w Polsce. https://oko.press/narodowcy-skazani/?fbclid=IwAR...

Stowarzyszenie Marsz Niepodległości pozywa Władysława Frasyniuka

https://dzienniknarodowy.pl/stowarzyszenie-marsz-niepodleg...

https://dzienniknarodowy.pl/stowarzyszenie-marsz-niepodleg...

Na Warszawę padł blady strach: Czy Sabri B. przez lata "dokumentował" wręczane urzędnikom łapówki?

http://niewygodne.info.pl/artykul9/Archiwum-Sabriego-B-c...

http://niewygodne.info.pl/artykul9/Archiwum-Sabriego-B-c...

19-latka zgwałciła mężczyznę. Ale nie odpowie za to, bo prawo karze za gwałt tylko mężczyzn!

https://prostozmostu.pl/19-latka-zgwalcila-mezczyzne-a...

https://prostozmostu.pl/19-latka-zgwalcila-mezczyzne-a...

15-latki mogą dokonać aborcji, ale nie mogą obejrzeć o niej filmu?

https://dorzeczy.pl/kraj/119659/15-latki-moga-doko...

https://dorzeczy.pl/kraj/119659/15-latki-moga-doko...

Feministki przeszkadzają w oglądaniu "Nieplanowanego". Szarpanina. Prof. Chazan w asyście policji

https://www.tysol.pl/a39218-Feministki-przeszkadzaj...

https://www.tysol.pl/a39218-Feministki-przeszkadzaj...

Zakaz marszów LGBT zgodny z Konstytucją i umową międzynarodową? Chodzi o ochronę moralności publicznej!

Read more: http://www.pch24.pl/zakaz-marszow-lgbt-zgodny-z-ko...

Read more: http://www.pch24.pl/zakaz-marszow-lgbt-zgodny-z-ko...

Nowy etap represji. Rzecznicy Ziobry zaczynają ścigać niezależnych sędziów za wyroki

Rzecznik dyscyplinarny Michał Lasota ściga trzech sędziów z Gdańska za wydany wyrok. To kolejna sprawa dyscyplinarna dla sędziów za wykonywanie swoich obowiązków orzeczniczych. Dyscyplinarki za wyroki mogą nie tylko zastraszać sędziów, ale naruszają też ich niezawisłość

Zastępca głównego rzecznika dyscyplinarnego Michał Lasota zażądał właśnie wyjaśnień od trzech sędziów Sądu Apelacyjnego w Gdańsku. Wśród nich jest Włodzimierz Brazewicz, który angażuje się w obronę niezależności sądów i w działania edukacyjne m.in. dla młodzieży. Zastępca rzecznika Michał Lasota chce, by tłumaczyli mu się z wyroku, jaki wydali w marcu 2018. https://oko.press/nowy-etap-represji-rzecznicy-z...

Rzecznik dyscyplinarny Michał Lasota ściga trzech sędziów z Gdańska za wydany wyrok. To kolejna sprawa dyscyplinarna dla sędziów za wykonywanie swoich obowiązków orzeczniczych. Dyscyplinarki za wyroki mogą nie tylko zastraszać sędziów, ale naruszają też ich niezawisłość

Zastępca głównego rzecznika dyscyplinarnego Michał Lasota zażądał właśnie wyjaśnień od trzech sędziów Sądu Apelacyjnego w Gdańsku. Wśród nich jest Włodzimierz Brazewicz, który angażuje się w obronę niezależności sądów i w działania edukacyjne m.in. dla młodzieży. Zastępca rzecznika Michał Lasota chce, by tłumaczyli mu się z wyroku, jaki wydali w marcu 2018. https://oko.press/nowy-etap-represji-rzecznicy-z...

Zakaz promocji pedofilii nie podoba się PE? Opinia Ordo Iuris przesłana europosłom

Read more: http://www.pch24.pl/zakaz-promocji-pedofilii-nie-p...

Read more: http://www.pch24.pl/zakaz-promocji-pedofilii-nie-p...

Watek został zamknięty ze względu na długi czas (minimum pół roku), jaki upłynął od ostatniego postu.

Aktualności

29.03.2026

29.03.2026 28.04.2026

28.04.2026 24.05.2026

24.05.2026 26.04.2026

26.04.2026 05.05.2026

05.05.2026Zobacz również

Spacer po koszarach Żandarmerii Wojskowej

22.03.2026

22.03.2026

Trzech mężczyzn zatrzymanych za posiadanie narkotyków

02.04.2026

02.04.2026

Policyjne uderzenie w zorganizowaną grupę przestępczą zajmującą się handlem ludźmi

05.05.2026

05.05.2026

Retro pociąg przejechał przez Mińsk Mazowiecki

22.05.2026

22.05.2026

Skolimowy paczkomat stanął w Mińsku Mazowieckim

25.03.2026

25.03.2026

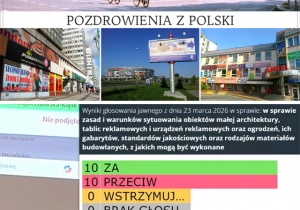

Uchwała krajobrazowa odrzucona przez Radę Miasta

25.03.2026

25.03.2026